こんにちは、Azure Identity サポート チームの 田辺 です。

本記事は、2025 年 6 月 5 日に米国の Microsoft Entra (Azure AD) Blog で公開された Integrating Microsoft Defender for Identity Signals with Entra Recommendations | Microsoft Community Hub の抄訳です。ご不明点等ございましたらサポート チームまでお問い合わせください。

Microsoft Defender からのセキュリティ スコアの推奨事項が Microsoft Entra ID の推奨事項として利用可能になりました

昨年、弊社は Microsoft Entra ID の推奨事項に対して、セキュリティの改善につながる新たな情報を追加することで、お客様が組織のセキュリティ体制を強化し、リスクの特定と軽減に役立つ実用的なヒントを得られるようにしました。Microsoft Entra ID の推奨事項は、AI やエージェントベースの脅威が高度化する中で、信頼できるセキュリティ アドバイザーとしての役割を果たすことを目的としています。加えて、Microsoft のセキュリティ製品群におけるベスト プラクティスと業界標準をこの機能にまとめ、単一のプラットフォーム上でセキュリティを確保しながら、従業員の生産性向上とゼロ トラストの実現を支援することも目指しています。

セキュリティ体制の確立は、ID にまつわる脅威の検出と対応 (Identity Threat Detection and Response, ITDR) を成功させるための重要なステップです。Microsoft は、ID とアクセス管理のベスト プラクティスに Defender のセキュリティ情報を組み合わせることで、継続的にセキュリティを強化できる仕組みを提供しています。現在 パブリック プレビュー 中の Microsoft Defender for Identity から新たに 24 件の ID セキュリティ スコア推奨事項 が追加され、組織のセキュリティ体制に対しての可視性がさらに向上しました。これらの推奨事項は、ID ベースのサイバー攻撃の防止、検出、対応を支援するだけでなく、ID チームとセキュリティチーム間の連携強化にも貢献します。

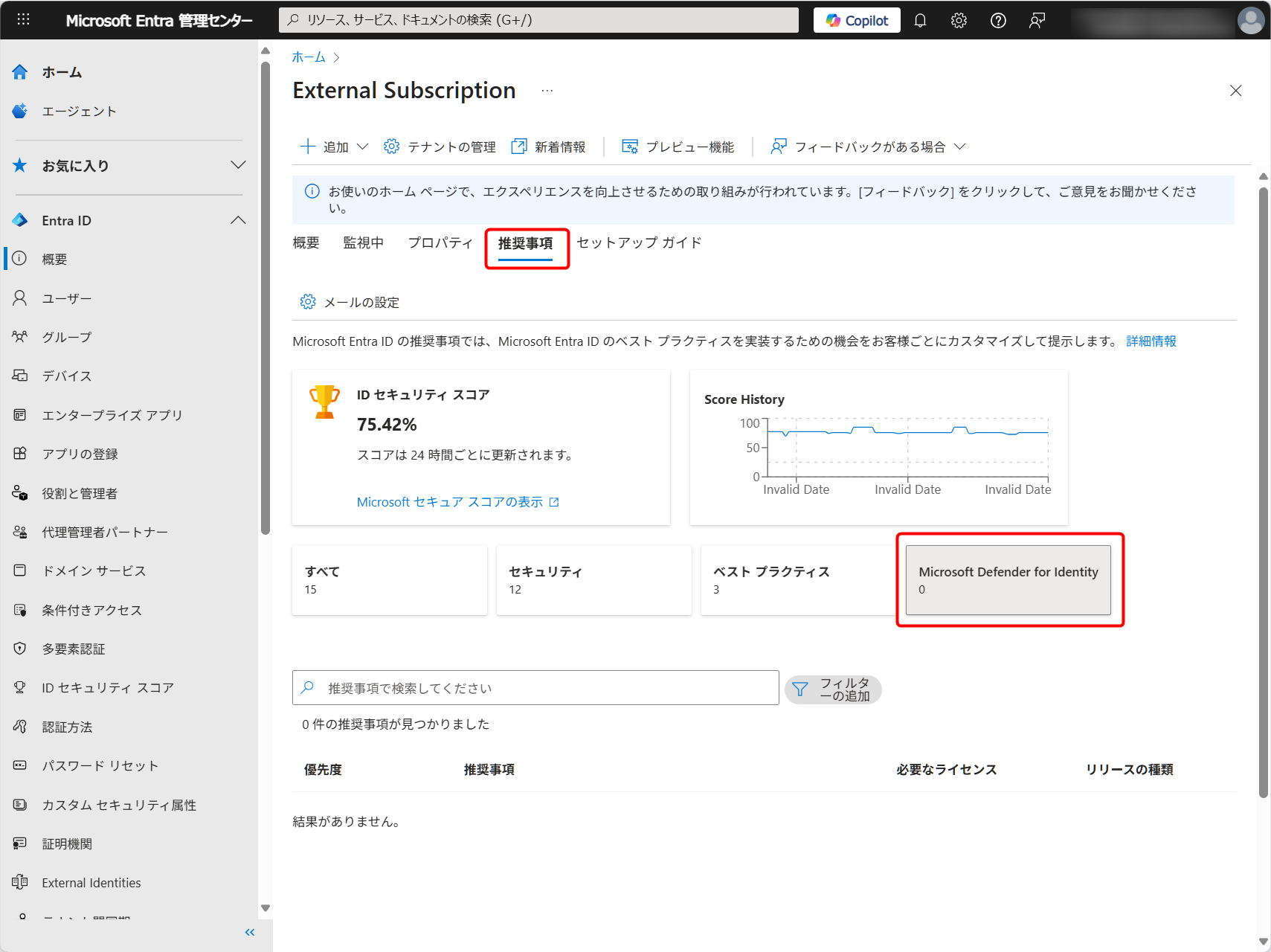

新しい ID セキュリティ スコアの推奨事項 は、Microsoft Entra 管理センター にアクセスし、[概要] > [推奨事項] から確認できます。

以下では、Agentic AI やネットワーク アクセス、ID に関する脅威の検出と対応 など、さまざまなシナリオで活用できる新しいセキュリティ管理機能について紹介します。

最新の ID セキュリティ スコアの推奨事項 とその詳細を順に説明します。

1. 正しく構成されていない登録エージェント証明書テンプレートを編集する

登録エージェント証明書は、IT 管理者として認証し、ユーザーに代わって証明書を要求できます。もしテナントに、権限が誤って構成されたテンプレートがあり、それがエージェント登録をサポートする別のテンプレートと組み合わせて利用されていた場合、攻撃者はこれを悪用し、特権アカウントを含むドメイン内の任意のユーザーに証明書を発行できてしまう可能性があります。環境全体で攻撃者が横方向へ移動できてしまうことを防ぐため、設定の見直しを推奨します。

2. 機密性の高い Microsoft Entra Connect アカウントに対する安全でないアクセス許可を削除する

オンプレミスおよびクラウドの ID システムは、ハイブリッド ID 環境にとって重要です。これらに安全でないアクセス許可が付与されている場合、攻撃者がそれらを悪用して環境を乗っ取る可能性があるため、不要なアクセス許可は削除する必要があります。

3. GPO で可逆的なパスワードが見つかった

グループ ポリシーの基本設定 (GPP) を使用して資格情報を展開した場合、SYSVOL フォルダーにパスワードが残っている可能性があります。Microsoft は MS14-025 により本機能を無効化しましたが、XML ファイルが残存していると、公開されている AES キーを使って復号が可能となります。攻撃者にとっては容易で価値の高い標的となるため、これらのファイルを削除することを推奨します。

4. クリア テキスト資格情報の公開を停止する

Lightweight Directory Access Protocol (LDAP) の シンプル バインドなど暗号化されていない通信で資格情報が露出すると、攻撃者に盗まれるリスクがあります。Microsoft Defender for Identity は、ネットワーク トラフィックとイベント監視により、クリア テキスト (平文) で公開されている資格情報を検出できます。

5. 機密性の高いグループから休止中のアカウントを削除する

攻撃者が気づかれずに組織の深部へ入り込むために、機密性の高いグループに属する非アクティブなアカウントが利用される可能性があります。180 日以上使用されていない休止中のアカウントがある場合は、そのアクセス権を削除するか、アカウント自体を削除することで、組織の機密データを保護し、さらなる侵害を防ぐことができます。

6. 脆弱な暗号の使用を停止する

脆弱な暗号はクラッキングの影響を受けやすく、組織全体のセキュリティ体制を低下させます。この検出では、Microsoft Defender for Identity が構成ミスや意図的なダウングレードによる脆弱な暗号を利用したネットワークの活動を検出します。

7. 正しく構成されていない証明書テンプレートのアクセス制御リスト (ACL) を編集する

証明書テンプレートは Active Directory オブジェクトであり、テンプレートへのアクセスを定義するアクセス制御リスト (ACL) によって管理されます。証明書テンプレートの ACL が誤って構成されていると、任意のユーザーがテンプレート設定を改ざんし、権限昇格が発生するリスクが生じます。

8. 偽装を防ぐためにセキュリティで保護されていない Kerberos 委任を変更する

Kerberos 委任は、アプリケーションが認証元のユーザーに代わってリソースにアクセスするためにエンド ユーザーのアクセス資格情報を要求できるようにする仕組みです。セキュリティで保護されていない Kerberos 委任が利用されると、あらゆるサービスに対してユーザーを偽装できようになる可能性があります。Microsoft Defender for Identity は、ドメイン コントローラーに紐づかないオブジェクトについて、セキュリティで保護されていない Kerberos 委任がそれらのどれで構成されているかを検出し、修復手順を提供します。

9. Microsoft LAPS を使用してローカル管理者パスワードを保護および管理する

ローカル管理者パスワード ソリューション (LAPS) は、ドメインに参加しているコンピューターのローカル アカウント パスワードの管理機能を提供するものです。パスワードは AD に保存され、ACL により保護されるため、対象となるユーザーのみが読み取りやリセットを要求できます。Microsoft ではお客様環境に LAPS を導入することをお勧めしています。

10. Microsoft Entra Connect AD DS コネクタ アカウントのパスワードをローテーションする

コネクター アカウントは、オンプレミスとクラウドの間で ID を同期する上で重要な役割を果たします。コネクター アカウントのパスワードが 90 日以上変更されていない場合、ハイブリッド ID 環境の弱点となる可能性があります。特に権限の高いのサービス アカウントの場合、侵害のリスクを高めますので、定期的なローテーションが推奨されます。

11. Microsoft Entra Connect AD DS コネクタのエンタープライズまたはドメイン管理者アカウントを置き換える

Microsoft Entra Connect AD DS コネクターのアカウントが Domain Admins や Enterprise Admins グループに所属している場合、アカウントの権限が強すぎます。Entra Connect 用のアカウントに強すぎる権限を与えると、攻撃対象範囲が広がり、最小特権の原則にも違反します。これらの特権を削除するか、そのグループ メンバーシップを含めてこれらの特権を持たないアカウントに置き換えることをお勧めします。

12. VPN 統合を構成する

Microsoft Defender for Identity が提供するユーザー アカウント情報を活用することで、攻撃の調査を行う際の複雑さを低減できます。これは特に Defender for Identity が表示するユーザー アクティビティや異常な VPN 接続の検出を組み合わせて活用することで効果を発揮します。Microsoft Defender for Identity の VPN 統合ソリューションを用いると、VPN ソリューションからアカウント情報を収集し、IP アドレスや接続が発信された場所など、ユーザーの VPN 接続をユーザー プロファイルの画面に表示できます。

13. GPO により特権のない ID が特権を持つグループに割り当てられている

この推奨事項は、エンタープライズ環境で起こりえる最も深刻な構成ミスの一つに対応するためのものです。グループ ポリシー オブジェクト (GPO) が通常権限のアカウントに意図せず権限を付与すると、非常に大きなセキュリティ ホールを作ることになります。お客様によっては、こういった構成がもたらす権限昇格のリスクを十分に理解せずに、日常的な管理タスク中でこのような構成を実施してしまうことがよくあります。

14. 機密性の高いエンティティへ横方向の移動が生じるリスクを軽減する

弊社がエンタープライズ環境のネットワークを分析すると、攻撃者が標的に至るまでに複雑な攻撃経路をたどっているということが分かります。この推奨事項は、Microsoft Defender for Identity が提供する高度な行動分析機能とエンティティ間の紐づけ機能を利用して、どのネットワーク セグメントやアクセス制御を活用すれば、攻撃者が横方向に移動して重要な企業資産に到達する前に、それをブロックできるかを特定することを目的としています。この分析結果は、統合された Microsoft Entra ID のセキュリティ推奨事項の画面から確認できます。

15. ドメイン コントローラーで Print Spooler サービスを無効にする

攻撃対象範囲を極力縮小すべく、この推奨事項では、悪用される可能性のある不要なサービスを実行しているドメイン コントローラーが特定されます。特に、Print Spooler サービスは、これまで繰り返しセキュリティにまつわる調査の対象となっており、ビジネス上の必要がなければドメイン コントローラー上では無効にすることが推奨です。

16. 安全でないアカウント属性を修正する

この推奨事項では、パスワードの無期限設定や信頼の委任設定、可逆的なパスワード暗号化など、セキュリティを弱める属性を持つアカウントを検出します。これらの構成は多くの場合はレガシーな環境で実装されていたものがそのままになっているためで、現在の環境ではセキュリティ上の危険を不必要に高めることにつながります。

17. AdminSDHolder 権限を持つ疑わしいアカウントのアクセス権を削除する

AdminSDHolder は、Active Directory 内で高い特権アカウントを保護するために、アクセス許可の自動継承を制御する仕組みです。しかし、設定を間違えると、権限のないアカウントが永続的な管理アクセス権を取得してしまう可能性があります。この推奨事項は、AdminSDHolder のアクセス許可を持つものの適切な管理者ロールに沿っていないアカウントを特定します。

18. DCsync 権限を持つ非管理者アカウントを削除する

DCsync レプリケーション権限を使用すると、ドメイン資格情報を完全に抽出することが可能になるため、この権限はドメイン コントローラーと重要な管理アカウントのみに制限する必要があります。この推奨事項は、資格情報を盗難するような攻撃に利用される可能性のあるサービス アカウント、ユーザー アカウント、またはグループ (不要な DCsync アクセス許可を持つもの) を識別します。

19. 特権アカウントが委任されていないことを確認する

アカウント委任機能は、高い権限をもつアカウントに適用すると、意図しない権限昇格を招く可能性があります。この推奨事項は、他のシステムが重要な管理 ID に偽装できてしまうような委任設定のある特権アカウントを特定します。

20. 特権 EKU を使用して過度に権限が付与された証明書テンプレートを編集する

過度な Extended Key Usage の値 (特に “どのような方法にも利用できる”) で構成された証明書テンプレートがある場合、その証明書が悪用されるリスクが生まれます。この推奨事項では、証明書を用いた攻撃による認証のバイパスまたは特権昇格を可能にする可能性のあるテンプレートを特定します。

21. 正しく構成されていない証明書テンプレートの所有者を編集する

証明書テンプレートの所有権の設定は、テンプレートが意図せず書き換えられないようにするために重要です。この推奨事項は、不正な変更が生じる可能性のある不適切な所有権の割り当てを持つテンプレートを特定することで、ESC4 の攻撃手法に対処します。

22. 正しく構成されていない証明機関 (CA) のアクセス制御リスト (ACL) を編集する

認証機関 (CA) のアクセス制御リストに対しては、不正な証明書の発行を防ぐために慎重な構成が必要です。この推奨事項は、ESC7 の攻撃手法を可能にする CA ACL の設定ミスを特定します。

23. 脆弱な証明機関の設定を編集する

証明機関の設定フラグによっては、不適切に有効にするとセキュリティの脆弱性を引き起こす可能性があります。この推奨事項は、ESC6 の手法によるサブジェクト代替名の書き換えを可能にする CA 設定を特定します。

24. 任意のアプリケーション ポリシーによる証明書登録を防止する

任意のアプリケーション ポリシーを指定できる証明書テンプレートが存在すると、攻撃範囲が広がる可能性があります。この推奨事項は、アプリケーション ポリシーの登録を無制限に許可するテンプレートを特定することで、ESC11 の脆弱性に対処します。

これらの推奨事項について最新情報を得るには、Microsoft Entra 管理センターの 「推奨事項」 のページをご確認ください。弊社では常に新しいガイダンスを公開し、お客様の Identity セキュリティ体制の強化の取り組んでまいります。また今後数か月にわたり、Microsoft Defender for Identity の推奨事項をさらに Entra に統合し、組織全体のセキュリティに関する可視性を高めてまいる予定です。また、Microsoft Entra Suite においても、ゼロ トラスト戦略に沿った推奨事項を提供していきます。これらの新機能により、ID にまつわる脅威の検出と対応 (ITDR) 戦略に直接活用できる情報のエコシステムが拡充され、リスクをより一層可視化して、迅速に対処することが可能になります。Microsoft のソリューションを活用することで、受動的な対応から能動的な防御へと移行し、セキュリティ管理者と ID 管理者は自社の ID 基盤全体を、より深く把握できるようになるのです。

※本情報の内容(添付文書、リンク先などを含む)は、作成日時点でのものであり、予告なく変更される場合があります。